Главная » Бесплатные рефераты » Бесплатные рефераты по информатике »

Защита информации от искажения в условиях естественных помех

Тема: Защита информации от искажения в условиях естественных помех

Раздел: Бесплатные рефераты по информатике

Тип: Курсовая работа | Размер: 130.53K | Скачано: 456 | Добавлен 29.10.10 в 13:06 | Рейтинг: +6 | Еще Курсовые работы

Вуз: ВЗФЭИ

Год и город: Краснодар 2010

Оглавление:

Введение 3

Теоретическая часть 4

Введение 4

1. Основы защиты информации 4

2. Основные угрозы безопасности данных 6

3. Носители данных 9

4. Классификация помех 10

5.Защита информации от искажения в условиях естественных помех 12

Заключение 15

Практическая часть 16

1. Общая характеристика задачи 16

2. Описание алгоритма решения задачи 18

Список используемой литературы 24

Введение

Данная работа написана на тему «Защита информации от искажения в условиях естественных помех». В современном мире эта тема особенно актуальна, так как новые информационные технологии (НИТ) создают новое информационное пространство и открывают совершенно новые, ранее неизвестные и недоступные возможности, которые коренным образом меняют представления о существовавших ранее технологиях получения и обработки информации. Однако, вместе с положительными и, безусловно, необходимыми моментами компьютеры и НИТ привносят и новую головную боль, как бы еще раз констатируя правило, в котором утверждается, что за все надо платить. Эта боль, прежде всего, связана с проблемами обеспечения информационной безопасности.

Предоставляя огромные возможности, информационные технологии, вместе с тем, несут в себе и большую опасность, создавая совершенно новую, мало изученную область для возможных угроз, реализация которых может приводить к непредсказуемым и даже катастрофическим последствиям. Ущерб от возможной реализации угроз можно свести к минимуму только приняв меры, которые способствуют обеспечению информации.

В теоретической части моей работы будут рассмотрены следующие вопросы:

- Основы защиты информации

- Основные угрозы безопасности данных

- Носители данных

- Классификация помех

- Защита информации от искажения в условиях естественныхпомех

В практической части представлен отчет о реализации решения экономической задачи на ПК (вариант 10).

Работа выполнена в операционной системе Microsoft Windows XP Professional, процессор Intel® Pentium ® 4, CPU 3.00 GHz, полный объем физической памяти- 2 Гб, объем жесткого диска C – 698 ГБ.

Теоретическая часть.

Введение

Под понятиями "защита информации" и "информационная безопасность" понимается совокупность методов, средств и мероприятий, предназначенных для недопущения искажения, уничтожения или несанкционированного использования данных.

Постоянно возрастающие объемы данных в информационных системах, расширение круга пользователей, обеспечение удаленного доступа пользователей к информационным ресурсам делают проблему защиты информации особенно актуальной.

В настоящее время в России происходит становление информационного общества, в котором важную роль играет информационный ресурс. Информация становится ценным товаром и обеспечение сохранения прав на нее становится актуальной проблемой, особенно в условиях широкого распространения компьютерных сетей, в т. ч. глобальных.

Защита информации от искажения в условиях естественных помех является одной из основных проблем информационной безопасности.

1.Основы защиты информации

В связи с все возрастающей ролью информации в жизни общества вопросы информационной безопасности занимают особое место и требуют к себе все большего внимания. Первичным является понятие информационной безопасности - это защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, чреватых нанесением ущерба владельцам или пользователям информации.

Безопасность данных - такое состояние хранимых, обрабатываемых и принимаемых данных, при которых невозможно их случайное или преднамеренное получение, изменение или уничтожение.

Защита данных - совокупность целенаправленных действий и мероприятий по обеспечению безопасности данных. Таким образом, защита данных есть процесс обеспечения безопасности данных, а безопасность - состояние данных, конечный результат процесса защиты. Защита данных осуществляется с использованием методов (способов) защиты.

Метод (способ') защиты данных - совокупность приемов и операций, реализующих функции защиты данных. Примерами их могут служить, например, методы шифрования и паролирования.

На основе методов защиты создаются средства защиты (например, устройства шифрации/дешифрации, программы анализа пароля, датчики охранной сигнализации и т.д.).

Механизм защиты - совокупность средств защиты, функционирующих совместно для выполнения определенной задачи по защите данных (криптографические протоколы, механизмы защиты операционных систем и т.д.). Система обеспечения безопасности данных (СОБД) - совокупность средств и механизмов защиты данных.

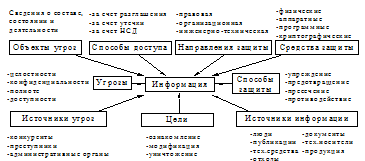

Концептуальная модель безопасности информации представлена на рис. 1.

Рис. 1. Концептуальная модель безопасности информации

2.Основные угрозы безопасности данных

Для того чтобы сформулировать главную цель защиты данных, необходимо определить потенциально существующие возможности нарушения безопасности хранимых, обрабатываемых и передаваемых данных. Знание возможных угроз, а также уязвимых мест защиты, которые эти угрозы обычно используют, необходимо для того, чтобы выбирать наиболее экономичные средства обеспечения информационной безопасности.

Под угрозой безопасности данных будем понимать потенциально существующую возможность случайного или преднамеренного действия или бездействия, в результате которого может быть нарушена безопасность данных. Несанкционированный доступ к данным (НСД) - злоумышленное или случайное действие, нарушающее технологическую схему обработки данных и ведущее к получению, модификации или уничтожению данных. НСД может быть пассивным (чтение, копирование) и активным (модификация, уничтожение).

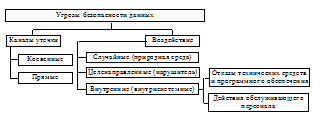

Классификация угроз безопасности данных приведена на рис. 2.

Рис. 2. Классификация угроз безопасности данных

Воздействия, в результате которых может быть нарушена безопасность данных, включают в себя:

- случайные воздействия природной среды (ураган, пожар и т.п.);

- целенаправленные воздействия нарушителя (шпионаж, разрушение компонентов ин

формационной системы, использование прямых каналов утечки данных); - внутренние возмущающие факторы (отказы аппаратуры, ошибки в математическом и

программном обеспечении, недостаточная подготовка персонала и т.д.).

Под каналом утечки данных будем понимать потенциальную возможность нарушителю получить доступ к НСД, которая обусловлена архитектурой, технологической схемой функционирования информационной системы, а также существующей организацией работы с данными. Все каналы утечки данных можно разделить на косвенные и прямые.

Косвенными называются такие каналы утечки, использование которых для НСД не требует непосредственного доступа к техническим устройствам информационной системы. Они возникают, например, вследствие недостаточной изоляции помещений, просчетов в организации работы с данными и предоставляют нарушителю возможность применения подслушивающих устройств, дистанционного фотографирования, перехвата электромагнитных излучений, хищения носителей данных и отходов и т.п.).

Прямые каналы утечки данных требуют непосредственного доступа к техническим средствам информационной системы и данным. Наличие прямых каналов утечки обусловлено недостатками технических и программных средств защиты, ОС, СУБД, математического и программного обеспечения. Прямые каналы утечки данных позволяют нарушителю подключиться к аппаратуре информационной системы, получить доступ к данным и выполнить действия по анализу, модификации и уничтожению данных.

Технические каналы утечки информации классифицируются по физической природе носителя. С учетом физической природы путей переноса информации каналы утечки данных можно классифицировать на следующие группы:

- визуально-оптические - источником информации здесь служит, как правило, непосредственное или удаленное наблюдение (в том числе и телевизионное);

- акустические - источником информации здесь служат речь и шумы, средой распространения звука являются воздух, земля, вода, строительные конструкции (кирпич, железобетон, металлическая арматура и др.);

- электромагнитные (включая магнитные и электрические) - источником информацииздесь служат различные провода и кабели связи, создающие вокруг себя магнитное иэлектрическое поле, информацию с которых можно перехватить путем наводок надругие провода и элементы аппаратуры в ближней зоне их расположения;

- материально-вещественные (бумага, фото, магнитные носители и т.д.).

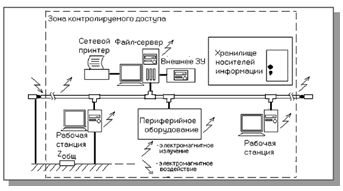

Возможные места и каналы несанкционированного доступа к информации в компьютерной сети представлены на рис.3

Рис. 3 Места и каналы возможного несанкционированного доступа к информации в компьютерной сети

3.Носители данных

Данные – диалектическая составная часть информации. Они представляют собой зарегистрированные сигналы. При этом физический метод регистрации может быть любым: механическое перемещение физических тел, изменение их формы или параметров качества поверхности, изменение электрических, магнитных, оптических характеристик, химического состава или характера химических связей, изменение состояние электронной системы и многое другое. В соответствии с методом регистрации данные могут храниться транспортироваться на носителях различных видов.

Самым распространённым носителем данных, хотя и не самым экономичным является бумага. На бумаге данные регистрируются путём изменения оптических характеристик её поверхности. Изменение оптических свойств используется также в устройствах осуществляющих запись лазерным лучом на пластмассовых носителях с отражающим покрытием (CD-ROM). В качестве носителей, использующих изменение магнитных свойств, можно назвать магнитные ленты и диски. Регистрация данных путём изменения химического состава поверхностных веществ носителя широко используется в фотографии. На биохимическом уровне происходит накопление и передача данных в живой природе.

От свойств носителя нередко зависят такие свойства информации, как полнота, доступность и достоверность. Задача преобразования данных с целью смены носителя относится к одной из важнейших задач информатики. В структуре стоимости вычислительных систем устройства для ввода и вывода данных, работающие с носителями информации, составляют до половины стоимости аппаратных средств.

4.Классификация помех

Многообразие природных и искусственных источников излучений в радиодиапазоне порождает проблему электромагнитной совместимости носителя информации с другими излучениями-носителями иной информации, которые представляют собой помехи по отношению к рассматриваемому радиосигналу. Классификация помех представлена на рис. 2.

Рис. 2. Классификация помех в каналах утечки.

Природные или естественные помехи вызываются следующими природными явлениями:

- электрическими грозовыми разрядами, как правило, на частотах менее 30 Мгц;

- перемещением электрически заряженных частиц облаков, дождя, снега;

- возникновением резонансных электрических колебаний между землей и ионосферой;

- тепловым излучением Земли и зданий в диапазоне более 30-40 МГц;

- солнечной активностью в основном на частотах более 20 МГц;

- электромагнитными излучениями неба, Луны, других планет (на частотах более 1 МГц);

- тепловыми шумами в элементах радиоприемниках.

В городах к естественным помехам добавляются промышленные помехи, которые по характеру спектра излучений делятся на флюктуационные, гармонические и импульсные.

Флюктуационные помехи имеют распределенный по частоте спектр и создаются коронами высоковольтных электропередач, лампами дневного света, неоновой рекламой, электросваркой и другими электрическими процессами. Спектр промышленных гармонических помех локализован на частотах излучений, возникающих при нелинейных преобразованиях в промышленных установках. Импульсные помехи, возникающие, прежде всего, при замыкании и размыкании электрических контактов выключателей, характеризуются сосредоточением энергии электромагнитных излучений в короткий промежуток времени.

Так как электромагнитные волны в радиодиапазоне являются основными носителями информации, то с целью нарушения управления и связи в ходе радиоэлектронной борьбы созданы разнообразные средства генерирования помех.

По эффекту воздействия радиоэлектронные помехи делятся на маскирующие и имитирующие. Маскирующие помехи создают помеховый фон, на котором затрудняется или исключается обнаружение и распознавание полезных сигналов. Имитирующие помехи по структуре близки к полезным сигналам и при приеме могут ввести в заблуждение получателя.

По соотношению спектра помех и полезных сигналов помехи подразделяются на заградительные и прицельные. Заградительные помехи имеют ширину спектра частот, значительно превышающую ширину спектра полезного сигнала, что позволяет подавлять сигнал без точной настройки на его частоту. Прицельная помеха имеет ширину спектра, соизмеримую (равную или превышающую в 1.5-2 раза) с шириной спектра сигнала, и создает высокий уровень спектральной плотности мощности в полосе частот сигнала при невысокой средней мощности передатчика помех.

По временной структуре излучения помехи бывают непрерывные и импульсные (в виде немодулированных или модулированных радиоимпульсов).

5.Защита информации от искажения в условиях естественных помех

Проблемы защиты информации от искажения при ее передаче по каналам связи в условиях естественных помех возникли давно. Наиболее исследованным является случай, когда рассматриваются сообщения, элементы которых могут принимать два значения (обычно 0 и 1), и в качестве помехи рассматривается инверсия элемента сообщения (превращение 0 в 1 или 1 в 0).

Существуют два способа описания помех: вероятностный и теоретико-множественный. В первом случае задаются вероятности искажения символов. Обычно, рассматривают симметричный канал связи, в котором вероятности искажения символов одинаковы. Во втором случае задается максимальное число искаженных символов в принятом сообщении.

Вопросами построения по сообщениям и максимальному числу искажений символов последовательностей, позволяющих восстановить исходные сообщения или просто установить факт наличия или отсутствия ошибок, занимается теория кодирования. Эти последовательности называют кодами сообщений.

Различают диагностические и самокорректирующиеся коды. Диагностический код позволяет ответить на вопрос о наличии или отсутствии ошибок в принятом сообщении. При использовании самокорректирующихся кодов происходит восстановление посланного сообщения. Отметим, что при одном и том же числе допустимых искажений построение самокорректирующихся кодов является существенно более сложной задачей.

При кодировании к сообщению добавляются дополнительные разряды, которые называются корректировочными, что приводит к избыточности.

Для построения диагностического или самокорректирующегося кода задаются два параметра: длина сообщения и максимальное число искажений символов, при котором гарантировано обнаружение или исправление искажений.

Простейшим диагностическим кодом является код, позволяющий обнаружить одну ошибку. При его построении используется проверка на четность числа единичных компонент принятого сообщения. Этот код имеет один корректировочный разряд, который добавляют к исходному сообщению. Корректировочный разряд полагают равным 0 (равным 1), если число единичных компонент исходного сообщения четно (нечетно). При получении сообщения вычисляют сумму компонент. Нетрудно проверить, что четность этой суммы является признаком неискажения сообщения. (Напомним, что в канале происходит не более одного искажения.) Простота этого кода объясняет его применения при передаче информации даже в настоящее время.

Проиллюстрируем применение проверки на четность. Пусть исходным является сообщение 01100110. Число единиц исходного сообщения четно. Поэтому посланная последовательность имеет вид 011001100. Пусть принятая последовательность имеет вид 010001100 (ошибка в третьем слева разряде). Нечетная сумма элементов этой последовательности свидетельствует о наличии ошибки при передаче.

Исправление одной ошибки наиболее просто осуществить троекратным повторением каждого символа исходного сообщения и использованием получателем “функции голосования”. Однако, при этом велика избыточность. Для наилучшего решения этой задачи применяют более сложные коды Хэмминга, в которых число корректировочных разрядов равна log2n, где n - число информационных разрядов (длина исходного сообщения).

Защита информации от искаженияи за счет побочного электромагнитного излучения.

Средства вычислительной техники являются электротехническими устройствами, при работе которых возникают электромагнитные излучения (ЭМИ) и, как следствие, электромагнитные наводки на цепи электропитания, линии телефонной и другой проводной связи. Существуют технические радиоэлектронные средства, которые позволяют восстановить информацию путем приема и анализа электромагнитных излучений. Особенно просто восстанавливается информация при анализе электромагнитного излучения дисплея (монитора на электронно-лучевой трубке), поэтому он является самым слабым звеном вычислительной установки с точки зрения безопасности информации.

Для защиты информации от побочных ЭМИ применяют следующие меры:

* для зашумления электромагнитных сигналов устанавливают специальные генераторы помех;

* на цепи питания устанавливают специальные устройства, которые осуществляют развязку по высокочастотной составляющей и тем самым препятствуют выходу электромагнитного излучения за пределы контролируемой зоны;

* изготовление специальных металлических кожухов, в которые помещаются устройства, а также ограждение экранов мониторов металлизированными сетками. Они выполняют роль экранов, которые препятствуют выходу электромагнитного излучения за пределы контролируемой зоны.

Защита информации от случайных воздействий.

Причинами случайных воздействий являются сбои и отказы аппаратуры, т.е. возникновение неисправностей, которые могут возникать в случайные моменты времени и вызывать нарушения в системе защиты информации.

Эффективным способом защиты от случайных воздействий является повышение надежности аппаратуры и вычислительной системы в целом.

Заключение

Компьютер стал любимым детищем человека. Уровень развития страны во многом определяется по уровню компьютеризации. С вычислительной техникой человечество связывало надежды на резкий скачок в интеллектуальной и духовной областях, информатике, сервисе, обороноспособности и многое другое, что может сделать нашу жизнь беззаботнее.

Но к сожалению, далеко не всем надеждам удалось осуществиться. Наряду с несомненными благами компьютеризация еще более нарушила нашу безопасность. Количество ошибок, связанных с неправильным использованием вычислительной техники, с переоценкой ее надежности и защищенности, постоянно растет.

В ПК и в вычислительных сетях сосредотачивается информация, исключительное пользование которой принадлежит определенным лицам или группам лиц, действующем в порядке личной инициативы или в соответствии с должностными обязанностями.

Такая информация должна быть защищена от всех видов постороннего вмешательства. К тому же в вычислительных сетях должны принимать меры по защите вычислительных ресурсов сети от их несанкционированного использования, т.е. доступа к сети лиц, не имеющих на это права. Физическая защита более надежна в отношении компьютеров и узлов связи, но оказывается уязвимой для каналов передачи данных большой протяженности. Защита сетей приобретает все более важное значение, однако, не все считают, что это наилучшее решение проблемы защиты. Эту проблему следует рассматривать глобально. Необходимо защищать информацию на всем пути ее движения от отправителя до получателя.

Практическая часть.

1.Общая характеристика задачи

В бухгалтерии предприятия ООО «Александра» рассчитываются ежемесячные отчисления на амортизацию по основным средствам. Данные для расчета начисленной амортизации приведены на рисунках.

- Построить таблицы по приведенным ниже данным.

- Выполнить расчет начисленной амортизации в каждом месяце и остаточной стоимости основных средств на конец месяца.

- Организовать межтабличные связи для автоматического формирования сводной ведомости по начисленной амортизации.

- Сформировать и заполнить сводную ведомость начисленной амортизации по основным средствам за квартал.

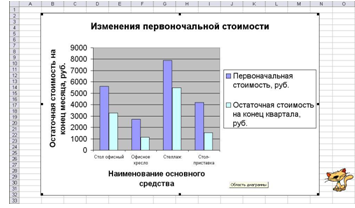

- результаты изменения первоначальной стоимости основных средств на конец квартала представить в графическом виде.

|

Ведомость расчета амортизационных отчислений за январь 2006 г. |

|||

|

Наименование основного средства |

Остаточная стоимость на начало месяца, руб. |

Начисленная амортизация, руб. |

Остаточная стоимость на конец месяца, руб. |

|

Офисное кресло |

1242,00 |

|

|

|

Стеллаж |

5996,40 |

|

|

|

Стол офисный |

3584,00 |

|

|

|

Стол-приставка |

1680,00 |

|

|

|

ИТОГО |

|

|

|

|

Ведомость расчета амортизационных отчислений за февраль 2006 г. |

|||

|

Наименование основного средства |

Остаточная стоимость на начало месяца, руб. |

Начисленная амортизация, руб. |

Остаточная стоимость на конец месяца, руб. |

|

Офисное кресло |

|

|

|

|

Стеллаж |

|

|

|

|

Стол офисный |

|

|

|

|

Стол-приставка |

|

|

|

|

ИТОГО |

|

|

|

|

Ведомость расчета амортизационных отчислений за март 2006 г. |

|||

|

Наименование основного средства |

Остаточная стоимость на начало месяца, руб. |

Начисленная амортизация, руб. |

Остаточная стоимость на конец месяца, руб. |

|

Офисное кресло |

|

|

|

|

Стеллаж |

|

|

|

|

Стол офисный |

|

|

|

|

Стол-приставка |

|

|

|

|

Первоначальная стоимость основных средств |

|

|

Наименование основного средства |

Первоначальная стоимость, руб. |

|

Офисное кресло |

2700 |

|

Стеллаж |

7890 |

|

Стол офисный |

5600 |

|

Стол-приставка |

4200 |

|

|

|

|

Норма амортизации, % в месяц |

3% |

ООО «Александра»

|

Расчетный период |

|

|

с |

по |

|

_._.20_ |

_._.20_ |

СВОДНАЯ ВЕДОМОСТЬ НАЧИСЛЕННОЙ АМОРТИЗАЦИИ ПО ОСНОВНЫМ СРЕДСТВАМ ЗА 1 квартал 2006 г.

|

Наименование Основного средства |

Первоначальная стоимость, руб. |

Остаточная Стоимость на начало квартала,руб. |

Начисленная амортизация, руб. |

Остаточная стоимость на конец квартала, руб. |

|

Стол офисный |

|

|

|

|

|

Офисное кресло |

|

|

|

|

|

Стеллаж |

|

|

|

|

|

Стол- приставка |

|

|

|

|

|

ИТОГО |

|

|

|

|

Бухгалтер: ___________________

2.Описание алгоритма решения задачи.

1. Запустить табличный процессор MS Excel.

2. Создать книгу с именем «Александра».

3. Лист 1 переименовать в лист с названием Ведомости.

4. На рабочем листе Ведомости создать таблицу данных о начисленной амортизации по месяцам.

5. Заполнить таблицу данных о начисленной амортизации по месяцам исходными данными по каждому месяцу (рис 1.)

|

Ведомость расчета амортизационных отчислений за январь 2006 г. |

|||

|

Наименование основного средства |

Остаточная стоимость на начало месяца, руб. |

Начисленная амортизация, руб. |

Остаточная стоимость на конец месяца, руб. |

|

Офисное кресло |

1242,00 |

|

|

|

Стеллаж |

5996,40 |

|

|

|

Стол офисный |

3584,00 |

|

|

|

Стол-приставка |

1680,00 |

|

|

|

ИТОГО |

|

|

|

|

Ведомость расчета амортизационных отчислений за февраль 2006 г. |

|||

|

Наименование основного средства |

Остаточная стоимость на начало месяца, руб. |

Начисленная амортизация, руб. |

Остаточная стоимость на конец месяца, руб. |

|

Офисное кресло |

|

|

|

|

Стеллаж |

|

|

|

|

Стол офисный |

|

|

|

|

Стол-приставка |

|

|

|

|

ИТОГО |

|

|

|

|

Ведомость расчета амортизационных отчислений за март 2006 г. |

|||

|

Наименование основного средства |

Остаточная стоимость на начало месяца, руб. |

Начисленная амортизация, руб. |

Остаточная стоимость на конец месяца, руб. |

|

Офисное кресло |

|

|

|

|

Стеллаж |

|

|

|

|

Стол офисный |

|

|

|

|

Стол-приставка |

|

|

|

Рис 1. Расположение таблицы «Данные о начисленной амортизации по месяцам» на рабочем листе Ведомости

6. Лист 2 переименовать в лист с названием Первоначальная стоимость.

7. На рабочем листе Первоначальная стоимость MS Excel создать таблицу, в которой будут содержаться данные о первоначальной стоимости основных средств.

8. Заполнить таблицу с данными о первоначальной стоимости исходными данными (рис 2.).

|

Первоначальная стоимость основных средств |

|

|

Наименование основного средства |

Первоначальная стоимость, руб. |

|

Офисное кресло |

2700 |

|

Стеллаж |

7890 |

|

Стол офисный |

5600 |

|

Стол-приставка |

4200 |

|

|

|

|

Норма амортизации, % в месяц |

3% |

Рис 2. Расположение таблицы «Данные о первоначальной стоимости основных средств» на рабочем листе Первоначальная стоимость

9. Лист 3 переименовать в лист с названием Сводная ведомость.

10. На рабочем листе Сводная ведомость MS Excel создать таблицу, в которой будет содержаться сводная ведомость начисленной амортизации за 1 квартал 2006 г.

|

Расчетный период |

|

|

с |

по |

|

_._.20_ |

_._.20_ |

11. Заполнить таблицу Сводная ведомость начисленной амортизации за квартал исходными данными (рис 3.).

ООО «Александра»

СВОДНАЯ ВЕДОМОСТЬ НАЧИСЛЕННОЙ АМОРТИЗАЦИИ ПО ОСНОВНЫМ СРЕДСТВАМ ЗА 1 квартал 2006 г.

|

Наименование Основного средства |

Первоначальная стоимость, руб. |

Остаточная Стоимость на начало квартала,руб. |

Начисленная амортизация, руб. |

Остаточная стоимость на конец квартала, руб. |

|

Стол офисный |

|

|

|

|

|

Офисное кресло |

|

|

|

|

|

Стеллаж |

|

|

|

|

|

Стол- приставка |

|

|

|

|

|

ИТОГО |

|

|

|

|

Бухгалтер: ___________________

Рис 3. Расположения таблицы «Сводная ведомость начисленной амортизации за квартал» на рабочем листе Сводная ведомость.

12. Заполнить графу Начисленная амортизация таблицы Ведомость расчета амортизационных отчислений за январь 2006г., находящейся на листе Ведомости следующим образом: занести в ячейку С3 формулу: = =B3*'Первоночальная стоимость'!$B$8. Размножить введенную ячейку С3 формулу для остальных ячеек данной графы.

13. Заполнить графу Остаточная стоимость на конец месяца, руб. в таблице Ведомость расчета амортизационных отчислений за январь 2006г. находящейся на листе Ведомости следующим образом. Занести в ячейку D3: =B3 – C3.

14. Размножить введенную в ячейку D3 формулу для остальных ячеек данной графы (с D4 по D6).

В таблице «Данные о начисленной амортизации по месяцам» вставить общие итоги в списке по полю Итого (рис 4.).

|

Ведомость расчета амортизационных отчислений за январь 2006 г. |

|||

|

Наименование основного средства |

Остаточная стоимость на начало месяца, руб. |

Начисленная амортизация, руб. |

Остаточная стоимость на конец месяца, руб. |

|

Офисное кресло |

1242,00 |

37.26 |

1204,74 |

|

Стеллаж |

5996,40 |

179,89 |

5816,51 |

|

Стол офисный |

3584,00 |

107,52 |

3476,48 |

|

Стол-приставка |

1680,00 |

50,40 |

1629,60 |

|

ИТОГО |

12502,40 |

375,07 |

12127,33 |

|

Ведомость расчета амортизационных отчислений за февраль 2006 г. |

|||

|

Наименование основного средства |

Остаточная стоимость на начало месяца, руб. |

Начисленная амортизация, руб. |

Остаточная стоимость на конец месяца, руб. |

|

Офисное кресло |

1204,74 |

36,14 |

1168,60 |

|

Стеллаж |

5816,51 |

174,50 |

5642,01 |

|

Стол офисный |

3476,48 |

104,29 |

3372,19 |

|

Стол-приставка |

1629,60 |

48,89 |

1580,71 |

|

ИТОГО |

12127,33 |

363,82 |

11763,51 |

|

Ведомость расчета амортизационных отчислений за март 2006 г. |

|||

|

Наименование основного средства |

Остаточная стоимость на начало месяца, руб. |

Начисленная амортизация, руб. |

Остаточная стоимость на конец месяца, руб. |

|

Офисное кресло |

1168,60 |

35,06 |

1133,54 |

|

Стеллаж |

5642,01 |

169,26 |

5472,75 |

|

Стол офисный |

3372,19 |

101,17 |

3271,02 |

|

Стол-приставка |

1580,71 |

47,42 |

1533,29 |

Рис 4. Данные о начисленной амортизации за январь, февраль, март 2006 г.

15. Заполнить графу Первоначальная стоимость, руб. таблицы «Сводная ведомость начисленной амортизации за квартал», находящейся на листе Сводная ведомость следующим образом. Занести в ячейку B9 формулу: =ПРОСМОТР('Сводная ведомость'!A9;'Первоночальная

стоимость'!$A$3:$A$6;'Первоночальная стоимость'!$B$3:$B$6). Размножить введенную в ячейку B2 формулу для остальных ячеек (с B9 по B12) данной графы.

16. Заполнить графу Остаточная стоимость на начало квартала, руб. таблицы «Сводная ведомость начисленной амортизации за квартал», находящейся на листе Сводная ведомость следующим образом. Занести в ячейку С9 формулу:

=ПРОСМОТР(A9;Ведомость!$A$3:$A$6;Ведомость!$B$3:$B$6).

Размножить введенную в ячейку С9 формулу для остальных ячеек (с С3 по С12) данной графы.

17. Заполнить графу Остаточная стоимость на конец квартала, руб. таблицы «Сводная ведомость начисленной амортизации за квартал», находящейся на листе Сводная ведомость следующим образом. Занести в ячейку E9 формулу:

=ПРОСМОТР(A9;Ведомость!$A$22:$A$25;Ведомость!$D$22:$D$25).

18. Заполнить графу Начисленная амортизация, руб. таблицы «Сводная ведомость начисленной амортизации за квартал», находящейся на листе Сводная ведомость следующим образом. Занести в ячейку D9 формулу: = C9 - E9

Размножить введенную в ячейку D2 формулу для остальных ячеек (с D3 по D5) данной графы.

19. В таблице «Сводная ведомость начисленной амортизации за квартал» вставить общие итоги в списке по полю Итого (рис 5.).

ООО «Александра»

|

Расчетный период |

|

|

с |

по |

|

_._.20_ |

_._.20_ |

СВОДНАЯ ВЕДОМОСТЬ НАЧИСЛЕННОЙ АМОРТИЗАЦИИ ПО ОСНОВНЫМ СРЕДСТВАМ ЗА 1 квартал 2006 г.

|

Наименование Основного средства |

Первоначальная стоимость, руб. |

Остаточная Стоимость на начало квартала,руб. |

Начисленная амортизация, руб. |

Остаточная стоимость на конец квартала, руб. |

|

Стол офисный |

5600,00 |

3584,00 |

312,98 |

3271,02 |

|

Офисное кресло |

2700,00 |

1242,00 |

108,46 |

1133,54 |

|

Стеллаж |

7890,00 |

5996,40 |

523,65 |

5472,75 |

|

Стол- приставка |

4200,00 |

1680,00 |

146,71 |

1533,29 |

|

ИТОГО |

20390,00 |

12502,40 |

1091,80 |

11410,60 |

Бухгалтер: ___________________

Рис 5. Сводная ведомость начисленной амортизации за квартал

20. Лист 4 переименовать в лист с названием График.

21. На рабочем листе График MS Excel создать гистограмму изменения первоначальной стоимости основных средств на конец квартала (рис 6.).

Построение графика:

- На панели инструментов табличного процессора MS Excel выбираем значок Мастер диаграмм (или в меню Вставка – диаграмма).

- Выбираем вид и тип диаграммы, нажимаем кнопку Далее.

- В диапазоне данных задаем те значения из таблицы с данными (вместе с заголовком столбца), который требуется отразить по оси Y.

- Выбираем Закладку РЯД;В графе Подписи по оси Х выделяем данные, которые будут отражаться на оси Х (без названия столбца), нажимаем кнопку Далее.

- Форматируем диаграмму: задаем название диаграммы, подписи по оси Х и Y, Нажимаем кнопку Далее.

- Выбираем место расположения Диаграммы (на отдельном листе или имеющемся), нажимаем кнопку Готово.

Рис 6. Графическое представление изменения первоначальной стоимости основных средств на конец квартала.

Cписок используемой литературы:

- Информатика: Учебник. – 3-е перераб. изд. / Под редакцией проф. Н.В.Макаровой. – М.: Финансы и статистика, 2001. – 768 с.

- Титоренко Г.А. Информационные технологии управления. М.,Юнити: 2002.

- Информатика: Методические указания по выполнению курсовой работы для самостоятельной работы студентов II курса (первое высшее образование). – М.: Вузовский учебник, 2006.

- Левин В.К.Защита информации в информационно-вычислительных cистемах и сетях // Программирование. - 1994.

- Мельников В. Защита информации в компьютерных системах. – М.: Финансы и статистика, Электронинформ, 1997.

Внимание!

Если вам нужна помощь в написании работы, то рекомендуем обратиться к профессионалам. Более 70 000 авторов готовы помочь вам прямо сейчас. Бесплатные корректировки и доработки. Узнайте стоимость своей работы

Понравилось? Нажмите на кнопочку ниже. Вам не сложно, а нам приятно).

Чтобы скачать бесплатно Курсовые работы на максимальной скорости, зарегистрируйтесь или авторизуйтесь на сайте.

Важно! Все представленные Курсовые работы для бесплатного скачивания предназначены для составления плана или основы собственных научных трудов.

Друзья! У вас есть уникальная возможность помочь таким же студентам как и вы! Если наш сайт помог вам найти нужную работу, то вы, безусловно, понимаете как добавленная вами работа может облегчить труд другим.

Если Курсовая работа, по Вашему мнению, плохого качества, или эту работу Вы уже встречали, сообщите об этом нам.

Добавление отзыва к работе

Добавить отзыв могут только зарегистрированные пользователи.

Похожие работы

- Защита информации от искажения в условиях естественных помех

- Защита информации от искажения в условиях естественных помех

- Защита информации

- Защита информации в экономических информационных системах

- Технические средства защиты от утечки информации

- Правовое регулирование в сфере защиты информации, государственной и коммерческой тайны

- Технические средства защиты от утечки информации

- Законодательство о защите информации и информатизации государственной тайне

- Технические средства зашиты от утечек информации

- Предметная область информационной безопасности

- Правовое регулирование в сфере защиты информации, государственной и коммерческой тайны

- Современные методы защиты информации

- Современные угрозы и каналы утечки информации в компьютерных сетях

- Правовое регулирование в сфере защиты информации, государственной и коммерческой тайны

![Защита информации от искажения в условиях естественных помех [29.10.10]](/files/works_screen/74/58.png)