Главная » Бесплатные рефераты » Бесплатные рефераты по информатике »

История развития криптографии

Тема: История развития криптографии

Раздел: Бесплатные рефераты по информатике

Тип: Курсовая работа | Размер: 833.16K | Скачано: 880 | Добавлен 16.03.11 в 01:03 | Рейтинг: 0 | Еще Курсовые работы

Вуз: ВЗФЭИ

Год и город: Новороссийск 2010

Оглавление

Введение 3

1. Теоретическая часть «История развития криптографии» 4

Введение 4

1.1. Криптография древнего периода 4

1.2. Криптография в эпоху Возрождения (XIV - XVI вв.) 5

1.3. Криптография в XVII - XX веках 7

1.4. Криптография в России 10

1.5. Современная криптография и основные алгоритмы шифрования 11

Заключение 14

2. Практическая часть 15

2.1. Общая характеристика задачи 15

2.2. Описание алгоритма решения задачи 16

Список использованной литературы 23

Введение

С зарождением человеческой цивилизации возникла необходимость передачи информации одним людям так, чтобы она не становилась известной другим. С возникновением письменности задача обеспечения секретности и подлинности передаваемых сообщений стала особенно актуальной. Появилось искусство «тайно писать» - набор методов, предназначенных для секретной передачи записанных сообщений от одного человека другому.

Цель курсовой работы - изучить основы криптографии, её историю, особенности и организацию криптографических методов защиты информации на современном этапе.

В теоретической части курсовой работы рассматривается история развития криптографии, начиная с древнего периода и включая современную компьютерную криптографию. Также рассмотрены основные методы криптографической защиты информации при передаче данных в компьютерных сетях.

В практической части будет решена задача по формированию ведомости за услуги предоставления доступа к Интернету для абонентов квартирного сектора с помощью пакета прикладных программ – табличного процессора MS Excel 2007 под управлением ОС Windows XP Professional.

Данная курсовая работа выполнена на ПК, имеющим следующие характеристики: процессор Intel Pentium 4 с тактовой частотой 1.40 Ггц и ОЗУ объёмом 1 ГБ. Курсовая работа оформлена с использованием текстового процессора MS Word 2007.

1. Теоретическая часть

«История развития криптографии»

Введение

Объектом изучения в курсовой работе является криптография, которая объединяет методы защиты информационных взаимодействий различного характера, опирающиеся на преобразование данных по секретным алгоритмам, включая алгоритмы, использующие секретные параметры.

Предметом изучения выступает история развития криптографии.

1.1. Криптография древнего периода

Криптография возникла вместе с письменностью. Предполагается, что она была известна в древнем Египте и Вавилоне. В исторических документах древних цивилизаций Индии, Египта, Месопотамии имеются сведения о системах и способах составления шифрованного письма. До нашего времени дошли указания на то, что искусство секретного письма использовалось в древней Греции. Особую роль в сохранении тайны сыграл способ шифрования, предложенный Юлием Цезарем и изложенный им в "Записках о галльской войне" (I в. до н.э.). Вот что пишет о нем Гай Светоний: "...существуют и его письма к Цицерону: в них, если нужно было сообщить что-нибудь негласно, он пользовался тайнописью, т.е. менял буквы так, чтобы из них не складывалось ни одного слова. Чтобы разобрать и прочитать их, нужно читать всякий раз четвертую букву вместо первой, например, D вместо А и так далее". Таким образом, Цезарь заменял буквы в соответствии с подстановкой, нижняя строка которой представляет собой алфавит открытого текста, сдвинутый циклически на три буквы влево [1, С. 3].

Другой шифр, полибианский квадрат, авторство которого приписывается греческому писателю Полибию, является общей моноалфавитной подстановкой, которая проводится с помощью случайно заполненной алфавитом квадратной таблицей (для греческого алфавита размер составляет 5х5). Каждая буква исходного текста заменяется на букву, стоящую в квадрате снизу от нее (см. рис. 1) [2, С. 22].

|

|

1 |

2 |

3 |

4 |

5 |

|

1 |

А |

В |

С |

D |

Е |

|

2 |

F |

G |

Н |

I, J |

К |

|

3 |

L |

М |

N |

О |

Р |

|

4 |

Q |

R |

S |

Т |

U |

|

5 |

V |

W |

X |

Y |

Z |

Рис. 1. Квадрат Полибия

В Спарте в V-VI веке до нашей эры существовала хорошо развитая криптография. Одним из первых приборов, реализующих шифр перестановки, является так называемый прибор "СЦИТАЛЛА". Для шифрования текста использовался цилиндр заранее обусловленного диаметра. На цилиндр наматывался тонкий ремень из пергамента, и текст выписывался построчно по образующей цилиндра. Затем ремень сматывался и отправлялся - получателю сообщения. Последний наматывал его на цилиндр того же диаметра и читал текст по оси цилиндра. В этом примере ключом такого шифра являлся диаметр цилиндра.

Изобретение дешифровального устройства "АНТИСЦИТАЛЛА" приписывается великому Аристотелю. Он предложил для этого использовать конусообразное "копье", на которое наматывался перехваченный ремень, который передвигался по оси до того положения, пока не появлялся осмысленный текст.

1.2. Криптография в эпоху Возрождения (XIV—XVI вв.)

В XIV в. появилась книга о системах тайнописи, написанная сотрудником тайной канцелярии Папы Римского Чикко Симонетти. В этой книге приводятся шифры замены, в которых гласным буквам соответствует несколько значковых выражений. Такие шифры позже стали называться шифрами многозначной замены или омофонами. Они получили развитие в XV в. Так, в книге "Трактат о шифрах" Габриеля де Лавинды — секретаря папы Климентия XII — приводится описание шифра пропорциональной замены, в котором каждой букве ставится в соответствие несколько эквивалентов, число которых пропорционально частоте встречаемости буквы в открытом тексте. В 1469 г. был предложен подобный же шифр, получивший название "миланский ключ".

Архитекторы и исследователи Италии эпохи Возрождения считают, что один из самых важных этапов ренессансной архитектуры связан с именем знаменитого архитектора и философа Леона Батиста Альберти. В 1466 году Леон Альберти представил работу "Трактат о шифре" в папскую канцелярию. В трактате рассматривались различные способы шифрования, в том числе маскировка открытого текста в некотором вспомогательном тексте. Работа завершается собственным шифром, который он назвал "шифр, достойный королей" [3, С. 12].

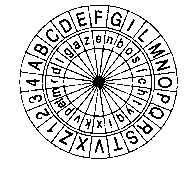

Это был многоалфавитный шифр, реализованный в виде шифровального диска (см. рис. 2), сделавший шифровку очень устойчивой к вскрытию. В компьютере такая операция соответствует сложению кодов ASCII символов сообщения и ключа по некоторому модулю. Суть заключается в том, что в данном шифре используется несколько замен в соответствии с ключом. Позднее Альберти изобрел код с перешифровкой.

Рис. 2. Диск Альберти

Вторым отцом современной криптологии, по мнению многих историков, считается Иоганн Трисемус, аббат из Германии. В 1508 году он написал "Полиграфию", первую печатную работу по криптологии, в которой систематически описал применение шифрующих таблиц, заполненных алфавитом в случайном порядке. Такие табличные шифры называются монограммными, так как шифрование ведется по одной букве. Трисемус первым заметил, что можно шифровать по две буквы за раз. Такие шифры были названы биграммными. Наиболее известный шифр биграммами называется Playfair. Шифрование биграммами резко усилило стойкость шифров к вскрытию.

1.3. Криптография в XVII - XX веках

XVII - XVIII века вошли в историю криптографии как эра «черных кабинетов» - специальных государственных органов по перехвату и дешифрованию переписки. «Черные кабинеты» состояли из высококвалифицированных специалистов в различных областях деятельности.

XVIII век был для криптографии периодом застоя, если даже не упадка. Большой скачок, который эта наука сделала в предшествующий период позволил в течении почти 150 лет не вводить никаких нововведений в способы шифрования и дешифровки сообщений.

В середине XIX века на развитие криптографии оказало большое влияние рост коммерции и активность средств массовой информации, тщательно хранящих свои секреты.

В 1844 году С. Морзе изобрел телеграф. Сразу же был опубликован коммерческий код под названием "Словарь для тайной корреспонденции; приспособлен для применения на электромагнитном телеграфе Морзе" [4, С. 21].

Простым, но стойким способом многоалфавитной замены (подстановки биграмм) является шифр Плейфера, который был открыт в 1854 году Чарльзом Уитстоном. Уитстону принадлежит и важное усовершенствование - для шифрования биграмм он применил так называемый «двойной квадрат», в котором использовалось сразу две горизонтально расположенных таблицы, а шифрование сообщения происходило, как и в шифре Трисемуса.

Во второй половине XIX века применение криптографии становится по-настоящему массовым. В Англии и США появляются даже специальные периодические издания по криптографии, выходит множество специальных трудов, посвященных различным аспектам этой науки.

В XIX в. голландец Киркхофф сформулировал главное требование к криптографическим системам, которое остается актуальным и поныне: секретность шифров должна быть основана на секретности ключа, но не алгоритма.

В первой половине ХХ века начинают появляться первые шифрующие машины. Это было связано с необходимостью оперативной шифровки и дешифровки телеграфных сообщений. В 1891 году Этьен Базери предложил довольно простую машину для шифрования сообщений, получившую название «цилиндр Базери» и широко применявшуюся в начале ХХ века как во французской армии, так и в коммерческих структурах.

Однако в 1917 году Эдвард Хеберн совершил революцию механизации криптографического дела, заложив в свою машину принцип, который до сих пор является основным при создании подобного типа устройств. Его машина под названием «Enigma» стала самой известной шифровальной машиной за всю историю криптографии. Благодаря ряду усовершенствований, не затрагивающих самого принципа работы, с большим успехом машина использовалась до конца Второй мировой войны. Помимо немецкой машины «Enigma» использовались также устройства «Sigaba» (США), «Турех» (Великобритания), «Red», «Orange» и «Purple» (названия даны американскими криптоаналитиками) (Япония). Роторные системы - вершина формальной криптографии, так как относительно просто реализовывали очень стойкие шифры. Успешные криптоатаки на роторные системы стали возможны только с появлением ЭВМ в начале 40-х гг.

Создание сложных и эффективных шифровальных машин и использование ЭВМ в криптоаналитической работе обозначили наступление нового, современного этапа развития криптографии. В работах Клода Шеннона «Теория связи в секретных системах» и советского ученого-радиотехника В. А. Котельникова «Основные положения автоматической шифровки» были сформулированы и доказаны математическими средствами необходимые и достаточные условия недешифруемости системы шифра. Было установлено, что единственным недешифруемым шифром является так называемая лента одноразового использования (One-time Pad), когда открытый текст шифруется с помощью случайного ключа такой же длины. Это обстоятельство делает абсолютно стойкий шифр очень дорогим в эксплуатации. В 60-х гг. ведущие школы подошли к созданию блочных шифров - еще более стойкие по сравнению с роторными криптосистемами, однако допускающие практическую реализацию только в виде цифровых электронных устройств.

XX век - век двух мировых войн, век научно-технического прогресса, век социальных потрясений и передела государственных границ. В этом веке криптография стала электромеханической, затем электронной. Это означает, что основными средствами передачи информации стали электромеханические и электронные устройства.

1.4. Криптография в России

Ученые не могут точно сказать использовались ли методы шифрования в Древней Руси. Однако дошедшие до наших дней письменные памятники свидетельствуют о том, что русские в то время для сокрытия информации использовали, в основном, греческую азбуку. Другим распространенным методом шифрования информации была так называемая тахиграфия – изменение начертаний букв, когда писалась или часть буквы, или наоборот, ее написание дополнялось новыми элементами. Только с конца XVI века русские послы начинают использовать простейшие методы шифрования в своих донесениях. Однако они были примитивны. В XVII веке ситуация немного налаживается, но потребность в криптографии становится более острой. И в начале XVIII века достигает своего пика. Ее решение было связано с именем Петра I. Он создал регулярную криптографическую службу. Однако Петр понимал, что Россия отстает по своему развитию от западных стран и складывающейся службе необходим был опыт. Он решил пригласить в Россию ведущих криптологов. Не смотря на все усилия Петра, российская криптология сделала гигантский рывок вперед, однако вышла на уровень западных стран только в 40-е годы XVIII века. В 1860 годах для более эффективного использования криптографических систем в армии и полиции в соответствующих министерствах были созданы криптологические отделы, призванные активнее внедрять криптографию в существующие системы связи. Но все их шифровки были основаны на принципе простой замены.

Появление в начале ХХ века радиосвязи значительно повысило требования к стойкости армейских шифров, в условиях, когда почти каждое сообщение могло быть перехвачено противником. К началу Первой мировой войны для русской армии был создан сложный шифр двойной перестановки с частой сменой ключей, представлявший проблему для самых опытных криптоаналитиков того времени. В ХХ отечественная криптографии заняла лидирующие позиции. Все больше российских программистов работает в международных криптографических проектах. С 1999 года ассоциация «РусКрипто» проводит ежегодные конференции под тем же названием [5, С. 16].

1.5 Современная криптография и основные алгоритмы шифрования.

Компьютерная криптография (с 70-х гг. XX в.) обязана своим появлением вычислительным средствам с производительностью, достаточной для реализации криптосистем, обеспечивающих при большой скорости шифрования на несколько порядков более высокую криптостойкость, чем "ручные" и "механические" шифры.

Первым классом криптосистем, практическое применение которых стало возможно с появлением мощных и компактных вычислительных средств, стали симметричные блочные шифры (для шифрования и расшифрования информации используют один и тот же ключ и шифруют информацию блоками). Длина блока обычно составляет 8 или 16 байт.

Первым блочным шифром, широко использующимся на практике, стал DES (Data EncryptionStandard), разработанный специалистами IBM вначале 70х годов прошлого века и долгое время служивший стандартом для шифрования данных в США. Потом появилось много блочных алгоритмов, например, IDEA(применяется в популярной компьютерной криптосистеме PGP (Pretty Good Privacy)), советский ГОСТ 28147-89 (и ныне являющийся отечественным стандартом шифрования) [6, С. 14].

В семидесятых же годах прошлого века Диффи и Хэлман придумали абсолютно «новую» криптографию – криптографию с открытым ключом. Еще ее называют «открытой криптографией» или «несимметричной криптографией». Самым известным несимметричным алгоритмом шифрования на сегодняшний день является алгоритм RSA, предложенный в 1977 году в Массачусетском технологическом институте Ривестом, Шамиром и Адельманом и носящий их имена. Криптографическая система с открытым ключом основана на трудности разложения очень больших целых чисел на простые сомножители.

Существует еще одна область применения несимметричного алгоритма - электронные цифровые подписи (ЭЦП), подтверждающие подлинность передаваемых документов и сообщений. Процесс шифрования с использованием несимметричного алгоритма заключается в следующем: для зашифрования сообщения используется открытый ключ, а для расшифрования – секретный. Но в применении к шифрованию ключи взаимозаменяемы. Можно зашифровать сообщение на секретном ключе, и тогда любой желающий сможет его расшифровать, используя открытый ключ. Это свойство несимметричных алгоритмов и используется при формировании и проверке электронно цифровой подписи. Собственно ЭЦП документа – это его хэш сумма, зашифрованная секретным ключом. Проверка ЭЦП документа сводится к вычислению хэш суммы документа, расшифрованию хэш суммы, содержащейся в подписи, и сравнению двух величин. Если значения вычисленной и сохраненной в подписи хэш сумм совпали, то считается, что подпись под документом верна.

Наиболее известные алгоритмы цифровой подписи: RSA, EGSA (El Gamal Signature Algoritm), DSA (Digital Signature Algoritm). Отечественный стандарт цифровой подписи определён в ГОСТ Р 34.10-94 [7, С. 461].

В 80-90 гг. появились совершенно новые направления криптографии: вероятностное шифрование, квантовая криптография и др. Осознание их практической ценности еще впереди. Актуальной остается и задача совершенствования симметричных криптосистем, в частности в 2000 г. после открытого международного конкурса был принят новый национальный стандарт шифрования США – AES [8, С. 29].

Заключение

Криптография зародилась с появлением письменности. С тех пор она прошла длинный путь эволюции. Термин "криптография" далеко ушел от своего первоначального значения - "тайнопись", "тайное письмо".

Сегодня криптография - это дисциплина, изучающая способы защиты процессов информационного взаимодействия от целенаправленных попыток отклонить их от условий нормального протекания, основанные на криптографических преобразованиях, то есть преобразованиях данных по секретным алгоритмам. С давних времен вплоть до настоящего время важнейшей задачей криптографии является защита передаваемых по каналам связи или хранящихся в системах обработки информации данных от несанкционированного ознакомления с ними и от преднамеренного их искажения. Криптография решает указанную задачу посредством шифрования защищаемых данных, что предполагает использование двух следующих взаимно обратных преобразований:

- перед отправлением данных по линии связи или перед помещением на хранение они подвергаются зашифрованию;

- для восстановления исходных данных из зашифрованных к ним применяется процедура расшифрования.

По мере образования информационного общества, криптография становится одним из основных инструментов, обеспечивающих конфиденциальность, доверие, авторизацию, электронные платежи, корпоративную безопасность и бесчисленное множество других важных вещей. Поэтому криптографической защите специалисты уделяют особое внимание, считая ее наиболее надежной, а для информации, передаваемой по линии связи большой протяженности - единственным средством защиты информации от хищений.

2. Практическая часть

Вариант 20

2.1. Общая характеристика задачи

ООО «Сигмаком» предоставляет услуг доступа к сети Интернет. Данные о тарифах на услуги предоставления доступа к Интернету для абонентов квартирного сектора представлены на рис. 3, о курсе у.е. к рублю РФ на определенную дату – на рис. 4.

- Построить таблицы по приведенным ниже данным.

- Произвести расчет начисленной суммы, баланса на конец месяца в у.е. и рублях зауслуги предоставления доступа к Интернету для абонентов квартирного сектора. Для определения начисленной суммы использовать функцию ВПР () (рис. 3-5). Необходимо учитывать, что предоплаченный трафик входит в сумму абонентской платы и необходимо оплачивать только тот трафик, который получен сверх предоплаченного.

Начислено, у.е. = Абонентская плата, у.е. +

+ (Трафик, Mb – Предоплаченный трафик, Mb) х

х Стоимость трафика за 1 Mb, у.е.

Данные расчета занести в таблицу на рис. 5.

- По данным таблицы на рис. 5 построить гистограмму, отражающую баланс на начало и конец месяца в у.е.

- Сформировать и заполнить ведомость начисления за услуги предоставления доступа к Интернету за месяц.

Тарифы на услуги предоставления доступа к Интернету

ООО «Сигмаком для абонентов квартирного сектора (декабрь 20_г.)

|

Наименование тарифа |

Абонентская плата, у.е. |

Предоплаченный трафик, Mb |

Стоимость трафика за 1 Mb, у.е. |

|

Абонентский |

5 |

0 |

0,0500 |

|

Базовый |

30 |

10000 |

0,0042 |

|

Домашний |

15 |

2000 |

0,0075 |

|

Скоростной |

21 |

5000 |

0,0030 |

Рис. 3. Тарифы на услуги предоставления доступа к Интернету

для абонентов квартирного сектора

|

Курс у.е. к рублю РФ, установленный ООО «Сигмаком» на декабрь 20_г. |

|

|

1 у.е. |

32,00 руб. |

Рис. 4. Курс у.е. к рублю РФ, установленный ООО «Сигмаком»

|

Начисления за услуги предоставления доступа к Интернету за декабрь 20_г.

|

|||||||

|

Номер договора |

Наименование тарифа |

ФИО абонента |

Баланс на начало месяца, у.е. |

Трафик, Mb |

Начислено, у.е. |

Баланс на конец месяца, у.е. |

Баланс на конец месяца, руб. |

|

2345a |

Абонентский |

Иванов М.М. |

10,00 |

10 |

|

|

|

|

2456d |

Домашний |

Петров С.П. |

30,00 |

2000 |

|

|

|

|

2347s |

Скоростной |

Сидоров К.К. |

40,00 |

5000 |

|

|

|

|

7689b |

Базовый |

Иванкин Р.Д. |

40,00 |

10000 |

|

|

|

|

2349a |

Абонентский |

Пышкин Н.Г. |

10,00 |

20 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Рис. 5. Начисления за услуги предоставления доступа к Интернету

2.2. Описание алгоритма решения задачи - смотрите в файле!

Список использованной литературы

- Алферов О.А., Зубов А.Ю., Кузьмин А.С., Черемушкин А.В. Основы криптографии: Учеб.пособие. – М.: Гелиос АРВ, 2005. – 453 с.

- Баричев С.Г., Гончаров В.В., Серов Р.Е. Основы современной криптографии: Учебный курс. - 2-е изд., испр. и доп. – М.: Горячая линия-Телеком, 2002. – 175 с.

- Введение в криптографию/Под общей ред. В.В. Ященко. – СПб.: Питер, 2001.-228 с.

- Молдовян А.А., Молдовян Н.А., Советов Б.Я. Криптография. – СПб.: Издательство «Лань», 2001. – 224 с.

- Молдовян Н.А., Молдовян А.А., Еремеев М.А. Криптография: от примитивов к синтезу алгоритмов. - СПб.: БВХ – Петербург, 2004. – 448 с.

- Романьков В.А. Введение в криптографию: курс лекций. – Омск: Изд-во ОмГУ, 2006. – 150 с.

- Информатика в экономике: Учеб. Пособие / Под ред. проф. Б. Е. Одинцова, проф. А. Н. Романова. – М.: Вузовский учебник, 2008. – 478 с.

- Отставнов М. Крипто: от тайного знания к знанию о тайне//Домашний Компьютер.-2001.-№10.-35 с.

- Симонович С. Microsoft Word 2007. Практический справочник. Издательство: Питер, 2008 г. - 480 с.

- Трусов А. Excel 2007 для менеджеров и экономистов. Издательство: Питер, 2009 г. -256 с.

Внимание!

Если вам нужна помощь в написании работы, то рекомендуем обратиться к профессионалам. Более 70 000 авторов готовы помочь вам прямо сейчас. Бесплатные корректировки и доработки. Узнайте стоимость своей работы

Понравилось? Нажмите на кнопочку ниже. Вам не сложно, а нам приятно).

Чтобы скачать бесплатно Курсовые работы на максимальной скорости, зарегистрируйтесь или авторизуйтесь на сайте.

Важно! Все представленные Курсовые работы для бесплатного скачивания предназначены для составления плана или основы собственных научных трудов.

Друзья! У вас есть уникальная возможность помочь таким же студентам как и вы! Если наш сайт помог вам найти нужную работу, то вы, безусловно, понимаете как добавленная вами работа может облегчить труд другим.

Если Курсовая работа, по Вашему мнению, плохого качества, или эту работу Вы уже встречали, сообщите об этом нам.

Добавление отзыва к работе

Добавить отзыв могут только зарегистрированные пользователи.

Похожие работы

- Тема 45 История развития криптографии

- Криптографические методы защиты информации

- Криптографические методы защиты информации и их использование при работе в сети

- Криптографические методы защиты информации

- Криптографические методы защиты информации

- История развития криптографии

- История развития криптографии

![История развития криптографии [16.03.11]](/files/works_screen/91/36.png)